一、网络现状及安全需求描述

1、现有网络结构无需做任何调整,冗余及VLAN划分等网络基础建设都已全部完成,只需考虑网络安全方面内容进行改造。

2、网络现有内、外两套网络,外网与互联网连接,内网不允许访问互联网,但需要和外网做数据交换。

3、网络中有WEB 服务器,数据库服务器,应用服务器等,访问量较大,且服务器运维人员较杂。

4、需考虑移动办公需求。

5、有专线接入外网区域。

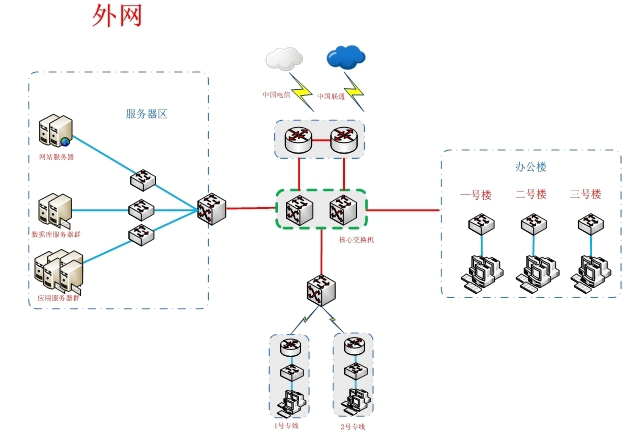

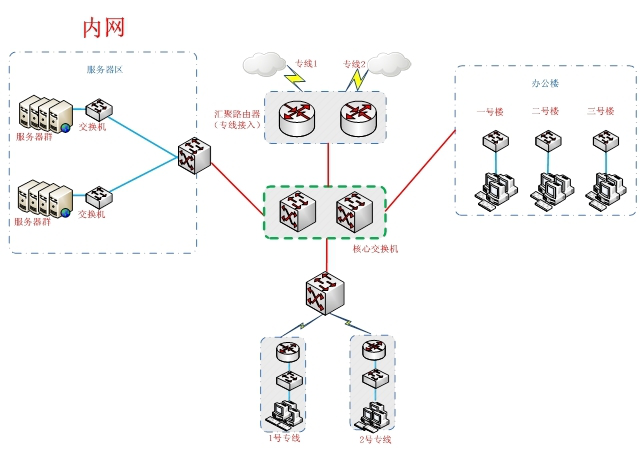

二、网络现状拓扑图

1、外网拓扑图

2、内网拓扑图

三、网络安全整改需要添加的安全设备和管理系统

根据网络划分及层次,我们进行逐条分析,然后后续描述安全设备及安全管理平台起到的作用。

(一)解决安全需求一:网络现有内、外两套网络,外网与互联网连接,内网不允许访问互联网,但需要和外网做数据交换。

需要使用安全隔离控制设备,如安全网闸,它可以把内、外网的数据进行控制交互。但是部署了网闸还不能防止恶意或污染的数据攻击,还内、外网交互之间部署相关的安全设备,如下描述:

(1)首先内网边界处部署边界防火墙,可以进行数据控制交换;

(2)其次在防火墙之上再连接安全网闸,网闸可以控制交换内、外网的数据。

(3)最后,在内网防火墙与网闸之间部署防毒墙设备,由于在网闸上使用恶意病毒过滤模块,会影响该网闸的处理数据能力及性能,所以,单独串接防毒墙设备,可以把内、外网交换的数据清除或清洗。

(二)解决安全需求二:网络中有WEB 服务器,数据库服务器,应用服务器等,访问量较大。

该企业访问量大,说明业务是在快速发展中。为了迎接未来大数据、云计算的安全挑战,该企业通过部署如下安全设备,可以适当解决相关安全威胁的问题。设备与部署,如下描述:

(1)部署抗DDOS的安全设备:在路由器的出口外,部署抗DDOS的安全设备,可以防护各类基于网络层、传输层及应用层的拒绝服务攻击,如SYNFlood、UDP Flood、UDP DNS QueryFlood、(M)Stream Flood、ICMPFlood、HTTP Get Flood以及连接耗尽等常见的攻击行为。

(2)部署带宽控制设备:在路由器的后面部署带宽控制设备,可以颗粒度的带宽控制,确保该单位的相关业务应用能够正常运行。

(3)部署负载均衡设备:在带宽控制设备之后部署负载均衡设备,可以确保两条外网专线的带宽分发保证,还可以解决反向代理的问题。

(4)部署下一代防火墙:在负载均衡设备之后部署下一代防火墙,因为下一代防火墙可以解决应用层、网络层、传输层等等安全控制的问题,同时它还可以集成入侵防御、恶意病毒等模块。加上本安全防护方案,需要使用相关的功能功能模块,如入侵防御、恶意病毒等功能模块。如果设备影响性能,建议单独买入侵防御系统和防病毒网关。

(5)部署数据库审计系统:在服务器区部署数据库审计系统,对内部的开发人员、系统管理员等访问、操作、删除数据库系统的都可以进行审计与记录。它还可以根据设置的规则,智能的判断出违规操作数据库的行为,并对违规行为进行记录、报警。

(三)解决安全需求三:服务器运维人员较杂。

由于服务器运维人员较杂,就是目前管理起来很混乱。建议进行如下安全控制部署:

(1)在外网区内部署一套运维审计系统:通过该系统可以统一进行对服务器或网络、安全设备的运维人员进行精细化的管理,同时,通过该系统,对运维人员的所有操作都可以进行记录和录屏,可以满足合规的相关要求。

(2)部署网络准入控制系统:无论内部用户还是运维人员,连接网络都首先要通过网络准入系统允许才能连接内部的网络,最后,运维人员才能登陆运维审计系统,才可以对相关的服务器或网络设备进行操作。

(四)解决安全需求四:需考虑移动办公需求

云计算、大数据、物联网等相继出现与发展,未来移动互联是趋势,所以企业一方面:应用系统需要往移动互联的业务扩展;另一方面,内部也需要移动办公的需要,要制定移动办公的安全解决方案。从如下进行解决:

(1)部署远程接入办公平台:在服务器区部署远程接入办公平台,该系统作为移动办公接入用,主要用于员工在外网通过VPN方式接入访问相关的业务系统,同时根据不同用户设置不同权限。

(五)解决安全需求四:其它方面的安全防护与管理。

(1)部署网络版杀毒软件:前面的下一代防火墙中含有恶意防范的模块,在横向可以解决网络层面的病毒防范。同时在终端与服务器上都需要安装杀毒软件。在终端及服务器上统一部署网络版的杀毒软件,病毒更新及清除,可以统一在网络版的服务端进行相关操作。

(2)部署漏洞扫描安全评估系统:在内网中部署漏洞扫描安全评估系统,可以及时掌握内网服务器、终端等漏洞情况,能够快速地进行制定安全防御的措施。

(3)部署统一补丁管理服务器:在内网部署统一补丁管理服务器,可以对漏洞扫描安全评估系统扫描出的相关漏洞,通过补丁管理服务器进行统一更新,确保操作系统的安全、稳定运行。

(4)部署PKI/CA数字证书管理系统:根据相关的应用系统防范要求,一方面,可以满足,如针对国家信息安全等级保护“等保要求“中,”两种身份鉴别方式的要求“;另一方面,可以提高应用系统或其它系统的安全身份鉴别的防御能力。(5)部署安全管理中心系统:在内网中部署安全管理中心系统对服务器、网络设备、安全设备等采集各个设备的资源监控、日志告警,具备事件关联功能,提供报表和告警。方便统一安全监控与管理。

(6)部署桌面管理系统:在内网中部署桌面管理系统用于对办公局域网计算机设备行为管理和相关数据统计,并能进行终端的行为管理,及时更新最新补丁供终端下载更新等,可用来减少潜在的安全隐患,起到减少安全隐患、预防安全事件发生的作用。

(7)部署IT集中运行监控系统:在内网中部署IT集中运行监控系统,它主要监控服务器主机、数据库、中间件、网络设备、虚拟化平台的以下信息:性能监控、日志收集、故障监控。当监控到某台设备无法响应监控系统的访问时,将告警信息通知相关管理员,管理员再联系维护人员进行处理,起到尽早发现并处置故障的作用。